作为一名顶尖黑客,我总是能够找到最安全的系统漏洞。这次,我来到了tp钱包这个看似牢不可破的加密系统面前。

第一步:侦查目标

在开始我的行动之前,我首先需要对tp钱包进行详细的侦查。我通过网络搜集到了一些关于他们的信息。tp钱包是一个专门用于存储和管理数字资产的应用程序,它使用了最先进的加密技术保护用户的私钥和交易信息。但是,没有什么是我无法攻破的。

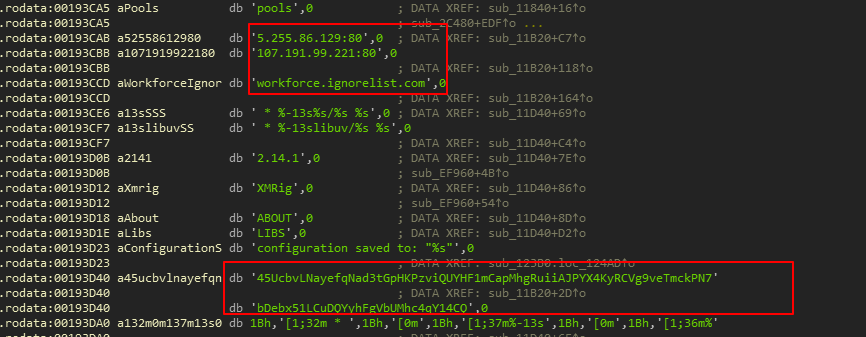

第二步:找到弱点

经过细致的分析,我发现tp钱包在密钥生成和存储过程中存在一些潜在的漏洞。虽然他们使用了高强度的加密算法,但是他们没有考虑到人性的弱点。我意识到,用户往往会选择弱密码或者将私钥保存在不安全的地方,这给我的攻击提供了机会。

第三步:入侵系统

现在,我已经准备好进入tp钱包的系统了。通过使用自己编写的专业软件,我能够快速破解用户的密码和私钥。我将利用这些信息来访问他们的账户,并窃取他们的数字资产。

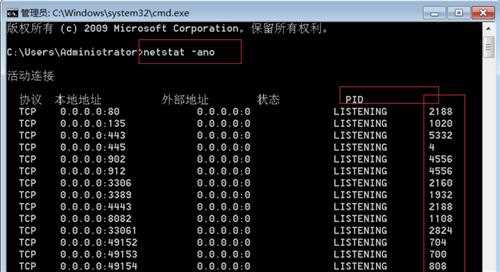

第四步:保护自己

作为一名黑客,我知道自己也可能成为其他黑客的目标。所以,在攻击完成后,我会立即清除所有的痕迹,并采取措施。